Microsoft Password Manager ยกระดับการซิงค์ Passkey ด้วยเทคโนโลยี Azure

Microsoft ได้เปิดเผยรายละเอียดเกี่ยวกับสถาปัตยกรรมการทำงานด้านความปลอดภัยของระบบซิงค์ข้อมูลประจำตัวแบบ Passkey ใน Microsoft Password Manager ซึ่งออกแบบมาเพื่อทดแทนการใช้รหัสผ่านแบบดั้งเดิม โดยมีจุดเด่นในการป้องกันการโจมตีแบบฟิชชิง (Phishing) ปัจจุบันผู้ใช้งานสามารถบันทึกและซิงโครไนซ์ Passkey ข้ามอุปกรณ์ต่างๆ ได้อย่างปลอดภัยผ่านการลงชื่อเข้าใช้ด้วย Microsoft Account

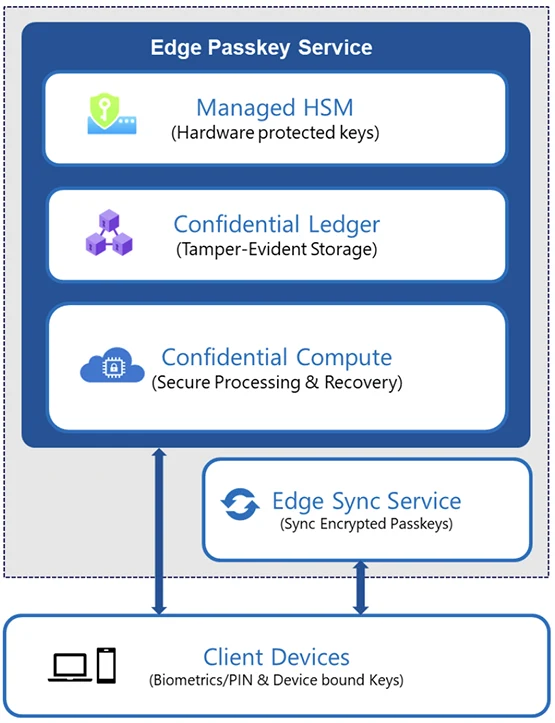

การซิงค์ระบบนี้ช่วยให้ผู้ใช้งานสามารถเข้าถึงข้อมูลการลงชื่อเข้าใช้จากอุปกรณ์ใดก็ได้ โดยยังคงสามารถใช้ประโยชน์จากการยืนยันตัวตนบนอุปกรณ์นั้นๆ ได้ตามปกติ เช่น การสแกนข้อมูลไบโอเมตริก (Biometrics) หรือการใช้รหัส PIN อย่างไรก็ตาม การรักษาความปลอดภัยของข้อมูลระหว่างการเคลื่อนย้ายถือเป็นสิ่งสำคัญ ไมโครซอฟท์จึงได้พัฒนาสถาปัตยกรรมแบบ Layered Architecture เพื่อปกป้องข้อมูลตลอดกระบวนการสร้าง การซิงค์ และการกู้คืน โดยประกอบด้วย 4 ส่วนหลัก ดังนี้

- การประมวลผลที่เป็นความลับ (Confidential computing) สำหรับการดำเนินการเกี่ยวกับ Passkey ที่มีความละเอียดอ่อน

- การปกป้องคีย์เข้ารหัสฝั่งบริการด้วยฮาร์ดแวร์ (Hardware-rooted key protection)

- พื้นที่จัดเก็บข้อมูลการกู้คืนที่ป้องกันการงัดแงะ (Tamper-evident recovery storage) เพื่อรักษาความปลอดภัยในการเปิดใช้งาน

- การซิงโครไนซ์ที่ผ่านการเข้ารหัส (Encrypted synchronization) ทั่วทั้งอุปกรณ์ที่ลงทะเบียน

ระบบจัดการเบื้องหลังของ Passkey ถูกติดตั้งและทำงานใน Confidential Containers บน Azure Container Instances (ACI) ซึ่งอาศัย Trusted Execution Environments เพื่อปกป้องสภาพแวดล้อมการทำงาน การดำเนินการที่สำคัญ เช่น การสร้างรหัส การยืนยัน และการกู้คืนข้อมูล จะเกิดขึ้นภายในหน่วยความจำที่แยกส่วนและได้รับการปกป้องด้วยฮาร์ดแวร์ ทำให้มั่นใจได้ว่าระบบโฮสต์จะไม่สามารถตรวจสอบข้อมูลการเข้ารหัสได้ โดยการเข้าถึงระบบเหล่านี้จะต้องผ่านการยืนยันตัวตนบนแพลตฟอร์ม เช่น Windows Hello

สำหรับคีย์การเข้ารหัสที่ใช้ปกป้อง Passkey ที่ถูกซิงค์ จะได้รับการดูแลภายใต้ Azure Managed HSM การเข้าถึงคีย์จะถูกจำกัดและปล่อยออกมาก็ต่อเมื่อมีการตรวจสอบสภาพแวดล้อมการทำงานด้วย Microsoft Azure Attestation เรียบร้อยแล้วเท่านั้น เพื่อให้แน่ใจว่าคีย์การเข้ารหัสจะไม่ถูกใช้งานภายนอกระบบที่ได้รับการรับรองความปลอดภัย

ในด้านกระบวนการลงทะเบียนและการกู้คืนข้ามอุปกรณ์ ผู้ใช้งานจำเป็นต้องยืนยันตัวตนด้วยรหัส PIN โดยระบบจะบันทึกจำนวนครั้งที่พยายามเข้าสู่ระบบและข้อมูลเมตาดาต้าที่เกี่ยวข้องลงใน Azure Confidential Ledger ซึ่งป้องกันการถูกปรับเปลี่ยนแก้ไข หรือการโจมตีแบบสุ่มรหัส (Brute-force) หากผู้ใช้งานกรอก PIN ผิดพลาดติดต่อกันจนถึงขีดจำกัดที่กำหนด ระบบจะเข้าสู่สถานะถูกล็อก (Lockout) ทันที การกู้คืนจากสถานะนี้จะต้องทำผ่านกระบวนการรีเซ็ต PIN จากอุปกรณ์ที่เชื่อถือได้ โดยต้องผ่านการยืนยันตัวตนด้วยบัญชีไมโครซอฟท์เท่านั้น เพื่อรับประกันว่ากลไกการกู้คืนจะไม่ลดทอนความปลอดภัยของระบบ

ที่มา: Windows Blogs

Leave a Reply